결제 협박문이 나왔음에도 감염된 PC를 켜 두고 있으면 랜섬웨어의 종류에 따라 암호화되지 않은 파일까지 계속 암호화가 진행되는 경우가 있습니다. 추가 피해를 막기 위해 재빨리 PC를 종료하십시오.

Ransomware (Ransom + Ware)

[2]

| 언어별 명칭 | |

| 한국어 | 랜섬웨어 |

| 영어 | Ransomware |

| 중국어 | 勒索软件[3] |

| 일본어 | ランサムウェア[4] |

1 개요

| ▲ 노턴 시큐리티에서 제작한 30초 만에 이해되는 랜섬웨어 |

몸값을 뜻하는 Ransom과 제품을 뜻하는 Ware의 합성어이며, 사용자의 동의 없이 컴퓨터에 불법으로 설치되어 사용자의 파일을 인질로 잡아 금전적인 요구를 하는 악성 프로그램을 말한다.

랜섬웨어는 꼭 컴퓨터에서만 발생하는 것이 아니라 모바일 환경에서도 발생하며, 감염 사례도 생각보다 많다. 심지어 보안이 철저하기로 유명한 iOS에서도 발생 사례가 있다. 자세한 내용은 7번 문단에서 확인 바람.

또 Windows에서만 발생한다고 알려져 있는데, Mac OS에서도 발생한다. 이는 국내 맥 사용자가 압도적으로 적기 때문에 감염 사례가 잘 알려지지 않은것이다.

2 발전 과정

2.1 비트코인 등장 이전

| ▲ 랜섬웨어와 유사한 형태를 취하고 있는 DOS 시기의 악성 코드 카지노 바이러스. |

랜섬웨어 이전에도, 사용자의 파일을 암호화하거나 컴퓨터를 사용하지 못하도록 암호를 걸어놓는 종류의 악성코드는 많이 있었다. 대표적인 예가 바로 위에 있는 DOS 시절의 카지노 바이러스다. 랜섬웨어와 비슷하게 하드디스크의 FAT를 RAM에 백업해 놓고, "잭팟이 터져야 한다"는 요구조건이 만족되지 않으면 파괴시키는 형식을 취했다. 돈을 요구하지는 않고, 잭팟이 터지는 요구조건을 만족시켜야 인질로 메모리에 붙잡아뒀던 FAT를 다시 복구시켜 준다.

비트코인 등장 이전인 초창기 랜섬웨어는 결제 수단으로 대포통장을 사용했기 때문에, 어느정도 범죄자의 추적이 가능했었다. 그리고 현재처럼 크게 확산되지 않아서, "랜섬웨어"라는 개념 자체가 거의 형성되지 않았다.

비트코인 등장 후 크립토락커가 등장하면서 랜섬웨어 = 컴퓨터 암호화라고 여겨지고 있다. 다만 이전에도 이런 형식의 컴퓨터를 암호화하지 않는 형식의 랜섬웨어들은 많이 존재했고, 종류가 다르긴 하지만 카지노 바이러스같은 경우도 있었다. 크립토락커가 등장한 이후 랜섬웨어의 대새는 컴퓨터 암호화 랜섬웨어인 것으로 보인다. 상기한 링크에서 말하는 형식의 랜섬웨어는 사용자 스스로 해제하는 것도 쉽기 때문.

이걸 보아도 악질적이지만 적어도 비트코인 등장 이후와 비교하면 그나마 신사적이라고 볼수 있다.

2.2 비트코인 등장 이후

대부분 Tor 기반의 결제 홈페이지를 이용하여 거래하고 비트코인으로 결제하기 때문에 범죄자 추적이 더욱 어려워졌고, 각종 랜섬웨어들이 우후죽순 생겨나 급격히 유행하기 시작했다.

- 급격한 유행

- 이전까지는 외국 사이트 등에서나 간간이 볼 수 있었지만, 2015년 들어 한국 웹에서 급격히 유행하기 시작했다. 특히 보안이 취약한 사이트, 가짜 이메일,구글 애드센스, 그외 광고창 등에 심어져 들어와 사용자 몰래 랜섬웨어를 실행시키고 감염되는 식이다. 이메일, 인스턴트 메세지, 웹사이트 등에서 링크를 클릭하기만 해도 플래시 취약점을 이용하여 설치된다! 일반적으로는 당연히 운영체제상의 일차적인 방패인 UAC, sudo 등이 존재하지만, 예스맨의 문제도 있고 보안상의 구멍으로 우회해서 들어가는 녀석도 있다. 유포 방식에 따라 EXE 파일 실행을 필요로 하는 경우도 있지만, 대부분은 플래시의 취약점을 이용한다.

- 증상

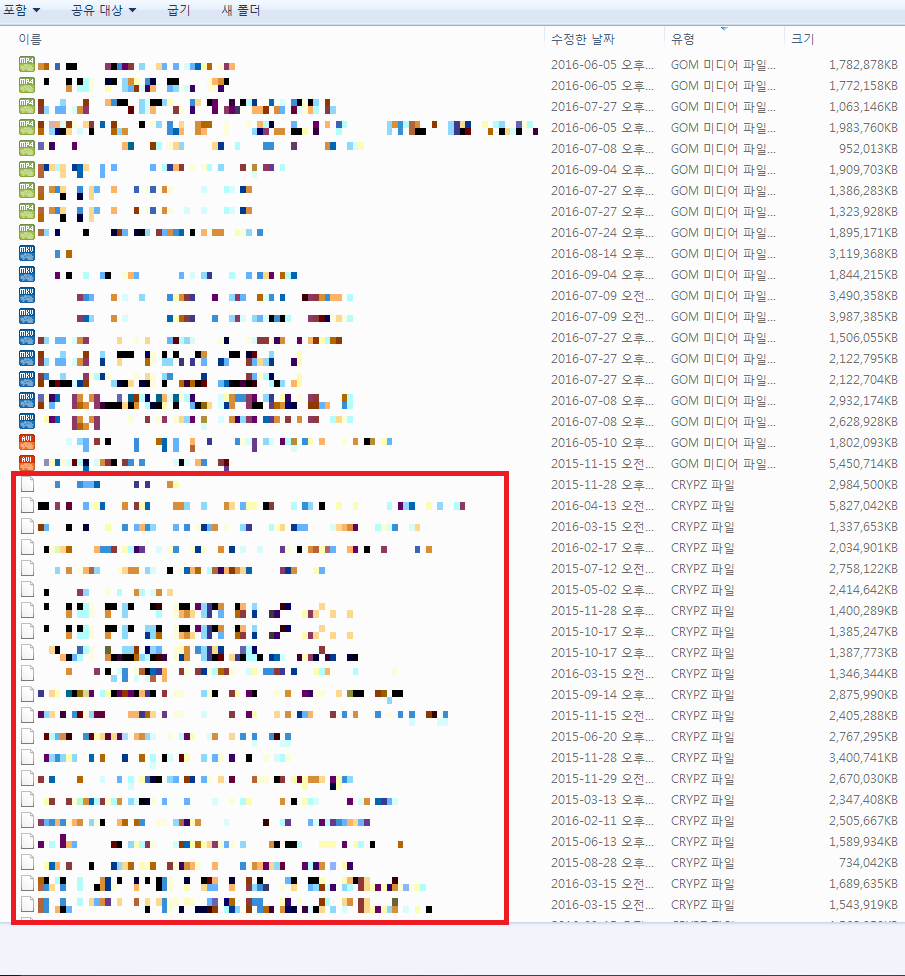

- 문서나 스프레드시트, 그림 파일 등을 제멋대로 암호화해 열지 못하도록 한 뒤, 돈을 보내주면 해독용 열쇠 프로그램을 전송해준다고 하며 금품을 요구한다. 크립토락커 등 랜섬웨어의 대부분은 Tor를 기반으로 한 웹페이지를 이용하기 때문에 추적이 어렵고 막대한 시간이 들기 때문에 검거가 어렵다.[5] 랜섬웨어가 암호화하는 파일의 종류는 .xls, .doc, .pdf, .jpg, .avi, .rar, .zip, .mp4, .png, .psd, .hwp, .java, .js 등이 있다. 직장인이라면 잘 알겠지만 업무용으로 주로 쓰이는 파일들이 많다.

- 각종 피해

- 랜섬웨어로 인해 크게 피보는 직업 중 하나는 바로 일러스트레이터 등 그래픽 관련 종사자들이다. 그림을 그려서 생계를 유지해야하는 만큼 상당히 위험하다. 영상 제작 및 편집을 생업으로 하는 사람은 더더욱 주의를 기울일 필요가 있다. 이미지야 몇 천 장 단위라 해도 어렵지 않게 백업이 가능하지만 영상은 양이 좀 쌓이면 테라 단위를 가볍게 넘어가기 때문에 백업도 쉽지 않아서 피해를 보기 매우 쉽다. 예방만이 살 길. 다만 많은 경우, 돈을 지불해서 살려야 하는 중요한 파일들은 대체로 용량이 그리 크지 않다는 점을 이용해 용량이 큰 파일은 나중에 암호화하거나, 심지어는 실제로 암호화는 하지 않고 확장자만 바꾸는 등의 동작을 하는 경우가 많기에 생각보다 동영상의 피해는 별로 없을수도 있다. 물론 랜섬웨어라는건 변종에 따라 그 동작이 천차만별이니 방심은 금물이다.

경제적인 피해 외에 심리적인 피해 역시 심대하다. 이미 몇 년 전부터 랜섬웨어의 피해를 입어왔던 해외에서는 돌아가신 어머니 사진이나 죽은 아이의 사진이 열리지 않게 되었다는 안타까운 사례가 굉장히 많다.

해커가 요구하는 대로 비트코인 등 가상 계좌로 돈을 보내면 복호화 프로그램을 줄 지도 모르나 대부분은 주지 않는다. 랜섬웨어 사태 초기에는 어쨌든 돈을 주기만 하면 풀어주긴 한다는 인식을 퍼뜨려 보다 많은 피해자들이 송금하게 함으로써 이익을 극대화시킬 필요가 있었다. 허나 랜섬웨어의 개념이 널리 퍼지고 한탕만 하고 빠지자는 생각을 하는 유포자 또한 늘어남에 따라, 그냥 돈만 긁어모으고 먹튀를 시전하는 사례 역시 크게 증가하였으며 추적당할 위험까지 감수하며 줄 이유도 없다. 크립토월같은 최근 랜섬웨어들은 한화 수십 만원에 달하는 거액을 요구하는데다 복호화 프로그램을 안 주는 경우가 더 많다고. 적은 돈도 아니며 그 돈이 어디서 어떻게 쓰일지도 모르는 판국이라[6] 신중히 생각해야 한다.

LAN을 이용해 네트워크를 구성한 상태에서 네트워크 내의 모든 컴퓨터가 죄다 오염되었다면 사태는 더 심각해진다. 키가 컴퓨터마다 고유하게 설정돼서 감염된 다른 컴퓨터에 적용할 수가 없기 때문에, 공용 네트워크를 통해 랜섬웨어가 세트로 퍼질 경우 컴퓨터마다 따로 돈을 내야 한다. 다만 공용 네트워크라 하더라도 타 컴퓨터에 대한 쓰기 권한이 없다면 전염되지는 않는다고 한다.

- 그 외 여담

- 이런 특성 때문에 사상 최악의 악성코드라고 불리기도 한다. 트로이 목마 같은 악성코드를 포함한 다른 악성코드들은 단순히 프로그램을 파괴하거나 변조하는 어떻게 보면 심한 장난을 치는 것 같은 행동양식을 보이는데 비해, 이건 대놓고 컴퓨터를 인질삼아 돈을 요구하는 강도나 다를 바가 없기 때문이다. 여기에 이 악성코드를 없애도 암호화된 파일은 복구가 되지 않는 것은 물론, 백신 프로그램으로도 복구 소프트웨어로도 한계가 있기 때문에, 백업만이 해결책이다. 백신이야 말할 것도 없지만, 일부 랜섬웨어는 파일의 내용도 변경시키기 때문. 복구 프로그램은 파일의 실제 내용이 들어간 영역을 통해 복구를 수행하는데, 그 영역 자체가 변조되니 당연히 복구가 불가능하다. 특히 덮어쓰기가 손쉬운 HDD 등에서 이러한 피해가 크다.

게다가 랜섬웨어는 어느 정도 기술만 있으면 해킹툴을 이용해서 쉽게 만들 수 있는 물건이다. 범인이 잡히고 나서 증언을 들어보면, 랜섬웨어를 만드는 대부분의 이유는 들키지만 않으면 저렇게 쉽게 돈을 벌 수 있으니까로 요약할 수 있다. 이 경우는 돌려줄 생각도 없으니 훨씬 악질적인 범죄자다.

주로 외국 사이트에서 이런 랜섬웨어를 만들 수 있는 해킹툴을 판매하는 모습이 주로 포착되는데, 호기심에라도 절대 구매하지 말자. 어느 모습을 보든 간에 불법임이 확실하며 괜히 돈좀 번답시고 프로그램 유포했다가 바로 경찰서 가는 사태가 벌어질 수 있다.

3 증상

일단 감염되면, 한동안 CPU 쿨러가 미친 듯이 회전하며비행기 엔진 소리 동시에 하드디스크를 읽는다. 그리고 있는 대로 메모리를 끌어쓰기 시작하는데, 메모리 점유율이 실제로 올라가진 않는다. 종류에 따라서는 일정한 텀을 주면서 처리하여 사용자가 컴퓨터의 이상을 쉽게 눈치채기 힘들게 만든 종류도 있다.

컴퓨터 성능에 따라 약 5분에서 최장 1시간 정도의 암호화 작업을 한다. 물론 용량에 따라 시간은 더 길어질 수 있다. 보통 C&C 서버에서 RSA 공개키를 받아온 다음 파일 데이터들을 전체 검색하듯이 찾기 시작한다. Ctrl+F를 하고 *.*를 입력했을 때 찾는 현상과 비슷하다. 이때까지는 컴퓨터가 조금 느려지는것 외에는 딱히 체감되는 문제는 없다.

이렇게 파일 목록과 RSA 공개키가 확보되면 파일 각각에 대해 AES 키를 매번 생성하여 파일을 암호화하기 시작한다. 파일 내용을 암호화하고 파일로 다시 쓸 때, 보통 이 때 사용한 AES 키를 아까 서버에서 받아온 RSA 공개키를 이용해서 암호화하여 같이 저장한다. 따라서 공격자만 갖고 있는 비밀키가 있어야 이 AES 키를 알아내서 복호화를 할 수 있다. 다만 모든 랜섬웨어가 그런 것은 아니다. 다만 이렇게 비대칭 암호로는 블록 암호의 키만 암호화하고, 실제 암호화할 내용은 블록 암호로 암호화는 이런 방식은 TLS에서 볼 수 있듯이 가장 흔한 방식이기 때문에 대부분이 이렇게 동작한다.

그리고 암호화가 모두 완료되거나 완료되기 전에 재부팅을 하는 경우, 악성 코드가 당신은 랜섬웨어에 걸렸습니다 라는 식의 txt파일이나 알림창(쓸데없이 친절하게 한국어로 되어있기도 하고, 그냥 영어로 나오기도 한다)과, 해당 컴퓨터용으로 복호화 파일을 전달할 html 연결 페이지를 자동으로 띄운다. 그리고 그 순간부터 대부분의 작업을 할 수가 없다. 대표적인 증상들을 열거하면 다음과 같다.

- 중요 시스템 프로그램이 열리지 않는다.

- 현재 확인된 것: 명령 프롬프트(cmd)[7], 윈도우 제어판의 일부 기능(관리도구→서비스, 시스템 제어 등.), 레지스트리 편집기(regedit), 시스템 부팅 유틸리티(msconfig), Windows 작업 관리자(Ctrl+Alt+Del), 시작(왼쪽아래의 깃발 또는 창문모양), 프로그램 및 기능 워드패드(Word Pad). 혹시 또 있으면 추가 바람

- 상기 프로그램을 실행하면 뜨는 듯하다가 다시 꺼지는 현상만 반복된다. 혹은 상기 프로그램이 종료되면서 메시지가 적힌 메모장이 열린다.

- 윈도우 복원 시점을 제거한다. 또한 운영체제 업데이트를 막아버리기도 한다.

- 랜섬웨어가 별도의 다른 악성코드를 심기도 한다.

- 백업을 해서 랜섬웨어 걱정 안 해도 되겠다고 좋아하기 1분 전에 갑자기 증식하는 바이러스가 당신을 괴롭힐 것이다. 그 중 파리떼 바이러스는 최악으로, 모든 exe 파일을 파괴하여 실행을 못 하게 한다.

- CPU와 램 사용량이 급격하게 증가하고 파일들이 암호화되기 시작한다. 굉음에 가까운 팬 돌아가는 소리는 덤.

- 암호화가 완료된 파일들이 들어있는 폴더에 위에서 말한 html과 txt파일을 생성한다. 이것은 하위 폴더, 상위 폴더 구분없이 일단 해당 디렉토리의 모든 파일을 암호화하고 난 뒤에 생성하므로 참조할 것.[8]

- 백신이 오작동한다. 혹은 강제로 꺼지거나 삭제된다.

- 안전모드로 기동할 경우, 중간까지는 로딩되는 듯하다가 다시 정상 윈도우로 부팅된다. 즉, 안전모드 자체로 진입할 수가 없다.

- 유저가 암호화된 파일을 열 수 없다. 원래 해당 파일을 편집했던 프로그램으로 연결해도 '읽을 수 없는 형식'이라 표시된다. 예를 들어 .ppt 파일이 .ppt.vvv 파일로 변경되었으면 파워포인트로 열 수 없다.

- 만약 유저가 아직 암호화되지 않은 문서파일을 열 경우, 한동안은 편집이 가능하지만 문서를 저장하는 순간 암호화된다. 모 유저는 이걸 이용해서 중요 문서들을 연 후 내부 문장들을 다 이메일로 보내는 Ctrl+C, Ctrl+V 노가다를 했다 하니 혹시나 정말 급한 사람은 참조.

- 외장하드나 USB 등의 이동식 저장매체로 파일 백업을 시도할 경우, 강제적으로 외장 메모리 접속을 해제시킨다. 그리고 옮기기를 시도한 파일들이 전부 암호화된다.

- 위의 행동에 의해 외장하드 역시 랜섬웨어에 감염될 수 있으며, 경우에 따라서 외장하드를 손상시킨다. 계속 강제로 접속을 끊고 연결하고 끊고 연결하고를 반복하기 때문인데, 이는 결과적으로 외장하드 및 메모리에 배드섹터를 야기하게 된다.

- 이렇게 감염된 외장하드를 다른 컴퓨터에 연결한다 해도 당장은 이상이 없다. 배드섹터가 발생한 부분을 제외하고는 정상적으로 파일에 접근할 수 있으며, 외장하드에 파일을 옮기는 것도, 그 파일을 가져오는 것도 가능하다. 하지만 외장하드 내에 위에서 설명한 html과 txt파일이 생성되어 있다면 절대로 해당 파일을 열지 말자. 감염된다.[9]

- 재부팅을 할 때마다 상기한 txt파일, html파일이 시작 프로그램 목록에 또 추가된다. (2번 부팅하면 익스플로러가 2개 뜨고, 3번 부팅하면 익스플로러가 3번 뜨고....)

- 악성코드는 대략 특정 디렉터리에 자기 자신을 복사하는 유형이 꽤 많다. 대표적인 경로는 아래를 참조하자. 물론 레지스트리에도 재부팅 시 이 경로의 프로그램을 실행하도록 되어 있으며, 이미 자기 자신으로 인해 암호화가 된 시스템인지 체크하는 루틴이 보통 별도로 있다.

- C:\Program Files\ - C:\Users\(사용자 이름)\Appdata\Roaming\

- 당연한 사실이지만 연결된 이동식 저장매체 또한 감염된다. 외장하드, USB, SD카드 등 예외는 없다. 조심할 것.

이쯤 되면 대략 가정용 컴퓨터로는 버틸 수가 없다! 모든 시스템 접근권한이 거부당하고, 오직 할 수 있는 거라고는 인터넷 익스플로러를 켜서 대응방안을 찾아보거나, 내 컴퓨터를 열어서 내 파일들이 암호화 되는 걸 지켜보거나, 다른 프로그램을 실행해 보는 정도이다. 그나마 다른 프로그램이 열린다는 게 위안이지만, 백신이 무효화되어 악성코드를 붙잡지 못하는 현상이 발견되니 참조할 것.[10]

위에 서술된 것은 언제까지나 일부분을 설명한 것이며, 항상 저런 현상인 것은 절대로 아니다. 또한 종류도 많은 데다가 같은 종류의 랜섬웨어도 업데이트가 지속적으로 되고 있기 때문에 위의 내용만 가지고 판단하는 것은 금물이다. 하지만 파일의 확장자를 바꾸고 암호화하는 것은 동일하니 이런 현상이 발생한다면 랜섬웨어에 감염된 것이다.

4 대처법

- crypt, vvv, zepto, jigsaw 등이나 알 수 없는 명칭들로 확장자가 변환되고, 랜섬웨어 협박문과 함께 타이머가 보이기 시작한다면 바로 아래 대처법을 시행해야 한다.

- 이 방법은 안전 모드가 작동이 가능한 경우에만 해당[11]되며, 그렇지 않은 경우 랜섬웨어에 의해 암호화된 파일을 별도의 저장소에 백업하고 감염된 PC에 Windows를 재 설치한 후 아래 4번 항목부터 진행해야 한다.

- 하드디스크의 MBR[12]이 암호화되는 랜섬웨어(PETYA, Satana 등) 일 경우 운영체제 진입이 되지 않으므로 별도의 복구 방법[13]을 사용해야 한다.

1. 우선 데스크탑의 경우 전원 플러그를 뽑아야 한다. 노트북이라면 강제 종료[14]를 한 후 배터리를 탈착할 수 있다면 한다.

2. 안전 모드로 진입한다. Windows 7 까지는 2.1, Windows 8 부터는 2.2, 2.2.1 항목을 참고한다.

- 2.1. (Windows 7 까지) 시스템 부팅 전 F8 키를 연타한 뒤, 키보드의 화살표 버튼으로 '안전 모드(네트워킹 사용)' 을 선택한 후, 'Enter' 키를 눌러 진입한다.

- 2.2. (Windows 8 부터) 명령 프롬프트(cmd)를 실행하여 다음 명령어를 입력한 후, 키보드의 'Enter' 키를 누른다.[15]

shutdown /r /o

- 2.2.1. (Windows 8 부터) 시스템이 재 시작 되어 옵션 선택 화면이 나오면 '문제 해결', '고급 옵션', '시작 설정', '다시 시작' 버튼을 차례대로 클릭한다. 한 번 더 재 시작이 되면 숫자 5[16]를 키보드로 입력한다.

3. 안전 모드로 진입이 완료되었을 경우, 적절한 안티 바이러스 제품으로 검사하여 랜섬웨어를 제거한다. 결제 협박문이 남아 있을 경우, 랜섬웨어 결제 안내 파일 제거 스크립트(RIFR)[17]를 이용하여 제거한 후 시스템을 다시 시작한다.

4. 컴퓨터가 정상 상태로 돌아왔을 경우, 암호화된 파일이 아직 남아있을 것이다. 따라서 암호화된 파일이 복호화가 가능하다면 복호화 툴을 이용한다. 단, 랜섬웨어 제작자가 생각이 바뀌어 복호화 키를 전부 공개하거나, 사법 당국과 안티 바이러스 업체가 복호화 키를 찾아낸 경우에만 해당된다.

5. 다만, 4번의 경우도 완벽한 건 아니라서 특정 파일[18]이 불완전하게 복호화되거나 복호화 툴이 동작하지 않는 불상사가 발생할 수도 있다.

5 예방법

노는 PC, 일하는 PC, 보관용 PC의 분리[19]

크게 백업과 격리, 예방으로 나눌 수 있으며 사실상 그 외의 대응 수단은 전무하다. 공격자가 요구하는 금액을 주면 운 좋게 해독키를 받을 가능성이 없지는 않으나, 상술하였듯 먹튀 가능성[20]도 있고 여러모로 추천할만한 방법은 아니다.

참고로 아래의 대처법은 랜섬웨어에 아직 걸리지 않았거나, 걸렸다고 해도 암호화가 다 진행되지 않은 경우에 해당하는 대처법이다. 걸린지도 모른 채 있다가 전부 암호화가 되면 그때는 망했어요. 그래도 랜섬웨어가 계속 있으면 부팅할 때마다 자동으로 안내문을 여는 등 좋을 건 없으니 안전모드 가서 MZK라도 한 번 돌려준 다음에 눈물을 머금으며 랜섬웨어가 싸지른 똥들을 보이는 족족 치워주자. 기다릴 수 있다면 암호화된 파일들을 삭제하지 말고 나중에 복호화 툴이 풀릴 때까지 기다렸다가 암호화된 파일들도 복원해보자.

이론상으로는 랜섬웨어에 걸린 파일들을 해커의 협조 없이 복구하는 것은 현실적으로 불가능하나, 랜섬웨어를 개발한 개발자가 잡혀서 복호화 키를 압수해서 경찰등이 이를 공개하는 경우나, 랜섬웨어 자체에 결함이 있어서 이 결함을 통해 암호를 알아낼 수 있는 경우가 있다. 하지만 이 두 가지 경우를 제외하고는 현실적으로 스스로 암호를 푸는것은 거의 불가능하며 특히 후자의 경우도 최신 랜섬웨어는 그러한 결함들을 다 보완해서 나오는 경우가 대부분이라 범인들이 다행히 복호화 키를 파쇄하지 않은 채로 검거되지 않는 이상 현실적으로 복구가 매우 어렵다.

그러니 중요한 자료가 있는 사람이라면 지금 이 글을 보는 순간 바로 백업과 보안 조치를 시작하라. 백신 프로그램도 점검한다. 알약 등 무료백신에도 랜섬웨어를 차단하기 위한 감시 기능이 탑재되어 있다.[21] 각종 무료백신 랜섬웨어 테스트 영상 앱체크 등의 무료 랜섬웨어 전문 백신도 설치하면 더 좋다. 백신의 주기적 업데이트와 의심스러운 사이트 접속을 피하는 것만으로도 상당 부분 예방이 가능하니 참고하자.

콜롬버스의 달걀 같은 방법이 하나 있다. 예를 들어 당신이 컴퓨터에서 중요하게 여기는 파일들이 pdf라고 하자. 확장자 .pdf를 아무 거나로(예를 들어, .ydf등으로) 바꿔보자.(파일이 많은 경우에는 파일명을 일괄 변경하는 프로그램을 사용하는 것을 추천함) 이렇게 하면 당신의 컴퓨터가 랜섬웨어에 걸리더라도 확장자가 다르니까 랜섬웨어가 파일을 건드리지 못한다. 물론 .ydf로 확장자를 바꾸더라도 아무 문제없이 사용할 수 있다. 단, 내용 변경하고 저장할 때마다 확장자 바꿔주는 것이 귀찮을 수는 있겠다.

현재 많은 랜섬웨어들은 어도비 플래쉬 등을 통해 감염되고 있기 때문에 익스플로러가 아닌 플래쉬를 지원하지 않는 크롬이나 파이어폭스를 사용하는 것이 가장 쉬운 예방책 중 하나이다. 특히 흔히 예상하는 것과는 달리 클리앙, 뽐뿌 사태를 보면 알듯이 일반적인 사이트에서도 광고를 통해 대량으로 랜섬웨어가 퍼지고 있기 때문에, 애드가드, 애드블록 등의 이용으로 랜섬웨어 감염 위험성을 크게 낮출 수 있다. 이런 랜섬웨어의 확산으로 인해 개인소비자 뿐만 아니라 구글 등 광고를 이득으로 삼고 있는 회사들 역시 큰 타격을 받고 있는 중이다. 사람들에게 광고를 노출시켜야 매출이 증가하는데, 사람들이 애드블록을 이용하여 광고를 차단하고 있기 때문.

5.1 백업

가장 강력하고 가장 확실하며 수많은 실전 경험이 축적되고 검증된 대처법이다. 백업 이기는 랜섬웨어는 없다. 아래 설명된 모든 방법을 시도하기 전에 백업부터 먼저 챙기자. 아래 설명된 방법들을 다 지켜서 철통방어를 한다고 해도 창은 언제나 방패를 이겨왔다. 백업은 현실세계의 1UP이다. 단 랜섬웨어 감염 이전에 미리 챙겼어야 한다. 백업항목 가서 보면 알겠지만 백업은 랜섬웨어 외에도 파일의 손상과 유실을 야기하는 수많은 재난 상황에서 가장 신뢰할 수 있는 복구 수단이다.

백업 방법으로는 아래의 다섯 가지 정도가 있는데, 강력한 순서대로 정리되어 있다.

5.1.1 NAS

NAS가 일반 사용자 입장에서는 가장 안전한 보호수단이다. 물리적으로 분리되어 있고 백업 솔루션이 기본장착돼있고 전기와 공간도 적게 차지하고 여러 부가 기능이 덤으로 따라오기 때문. 무엇보다 한 번 설정해 놓으면 자동으로 작동한다. 외장하드와 달리 NAS의 백업 솔루션은 랜섬웨어에 당한 파일의 과거 버전을 가지고 있다. 랜섬웨어에 당한 뒤에 백업이 작동했어도 NAS로 이동한 파일은 NAS시스템 안에서 실행되지 않기 때문에(OS도 다르고 권한도 없다) 감염된 파일은 나중에 날려버리고 감염 이전 파일만 골라서 복구시킬 수 있다. 혹 실수해서 랜섬웨어 실행파일까지 복구하는 바람에 또 감염됐어도 여전히 NAS안에는 감염 이전 파일이 남아 있으므로 무한히 복구 시도를 할 수 있다.

요즘(2016년)에는 와이파이형 NAS도 나와 있어 일종의 무선 외장하드처럼 쓸 수 있는 제품도 있다. 외장하드의 이동성과 NAS의 강력함을 둘 다 갖춘 하이브리드형 제품이다. 단점은 무선 방식이므로 아무래도 보안성은 떨어진다.

단, NAS시스템 어드민 패스워드는 꼭 바꾸고 사용할것. 아직 발견된 사례는 없지만 이론적으로 NAS의 관리 콘솔을 해킹해 저장소를 삭제하는 랜섬웨어가 있을 수 있다.

5.1.2 공 CD/DVD

NAS 다음으로 안전한 게 바로 1회 쓰기만 가능한 광학 매체에 보관하는 것이다. 일본제 공 CD/DVD등에 중요한 데이터를 수동백업하는 것이다. 싸구려 CD는 염료의 안정성이 떨어져 데이터 보존성은 약 1년 내외로 잡는다. 일본제 DVD는 약 5년 이상의 보존 기간을 가진다. 매체의 염료를 태워서 기록하는 특성상 1회 기록만 가능하고 DVD Writer의 펌웨어를 해킹하지 않는 이상에야 이미 기록된 데이터를 파괴할 수도 없다.

5.1.3 클라우드 서비스

보호해야 할 자료가 상대적으로 저용량이라면 구글드라이브, 드롭박스 등의 동기화식 클라우드 서비스를 이용하면 편리하다. 여러 컴퓨터에서 동시에 이들 서비스를 사용할 경우, 자동으로 데이터를 동기화해주기 때문에 다른 컴퓨터를 잠깐 껐다 켜주는 것만으로도 백업을 진행해준다. 랜섬웨어에 오염된 줄도 모르고 그대로 동기화시켜버리면 망했어요가 될 거라 생각할 수도 있으나, 이러한 서비스들은 클라우드 서버에 일정기간 파일 히스토리를 남기기 때문에 암호화 당한지 오랜 시간이 지나지 않았다면 해당 시간대로 복구가 가능하다.랜섬웨어 감염시 복원방법을 알려주는 드롭박스 링크

원드라이브는 동기화 되었을 경우 복구 안된다. 답변내용

백업만 전문으로 하는 클라우드 서비스를 사용하는 것도 방법이다. Backblaze나 CrashPlan 같은 곳이 이런 곳인데, 파일 히스토리를 처음부터 끝까지 남겨놓기 때문에 언제든지 원하는 시점으로 돌려서 복구가 가능하다.

5.1.4 시스템 복원

또한 시스템 복원 지점을 정기적으로 설정했다면 파일 복구가 아예 불가능한 것이 아니다. 하지만 요새 나오는 랜섬웨어는 시스템 복원 지점을 기본적으로 삭제해놓고 들어간다고 하니 주의하자.

5.1.5 외장하드/USB 드라이브

랜섬웨어 감염 시 가장 믿을 수 없는 매체. 랜섬웨어가 언제 걸릴 지 예측이 불가능하기 때문에 감염 당시에 운 좋게 외장하드를 연결하고 있지 않았어야 파일 복구가 가능하다. 그런데 외장하드를 백업용으로 사용하고 있다면 대부분이 주 하드디스크 고장 등 물리적인 재난을 대비하기 위해서 사용하기 때문에 항상 컴퓨터에 꽂혀 있게 된다. 랜섬웨어는 이런 외장 드라이브의 파일들은 기본적으로 찾아내 변조시킨다. USB드라이브는 더 심한데 이놈은 매체 자체의 안정성도 떨어진다. 정전기가 튀거나 USB전원이 좀 잘못 들어가도 칩이 타버려 못 쓰게 돼버린다. 쓰기 작업을 자주 하면 셀 수명이 다해 역시 못 쓰게 된다. 정말 백업용으로 사용할 작정으로 하루에 한 번씩 정기적으로 연결-백업-분리라는 일과를 수행할 작정이라면 상관없지만 그 정도로 꼼꼼한 사람이라면 랜섬웨어에 감염조차 되지 않을 것이다. 다만, 외장하드 같은 경우는 굽는 시간이 제법 걸리고 하나하나 이름붙여 제대로 보관해야 하는 광학매체등보다 더 편리한 백업 수단이기는 하고, 이런 장점을 살려 항상 컴퓨터에 연결해서 사용하지 않고 자료를 백업하거나 백업한 자료가 필요할때만 컴퓨터에 연결해서 사용하는 사람도 없는 것은 아닌데, 이 경우 랜섬웨어 대비 백업용으로도 그리 나쁘지는 않다.(연결-백업- 분리 를 매번 한다고 해 봤자, USB 케이블 꽂는 게 전부인데 딱히 번거로운 일은 아니다.) 다만 저장 매체의 특성상 랜섬웨어 뿐만 아니라 각종 악성 코드나 바이러스 전반에 취약한 면이 잇으니 취급에는 주의해야 한다.

5.2 안티 바이러스 및 OS 업데이트, 차단 솔루션 병행 사용

일반적인 바이러스에 대해서도 당연하게 언급되는 이야기지만 운영체제(OS), 안티 바이러스(백신) 프로그램 업데이트를 꾸준하게 해주는 게 좋다. Windows 보안 업데이트 역시 당연히 필수로 여겨진다.

그리고 보통은 이런 보안책이 없는 윈도우 XP에서 기승을 부리기 때문에 되도록 산업용이 아니면 가급적 최신 버전 OS를 설치해서 사용하는게 좋다. 윈도우 7 역시 최신 업데이트를 하지 않으면 짤 없이 감염되며 최근에는 윈도우 8.1, 10에서의 감염사례도 보고되고 있다.

랜섬웨어가 기승을 부릴 때는 바이러스 토탈에 들어가 자신이 들어가고자 하는 사이트, 혹은 다운받은 파일에 랜섬웨어가 심어져 있는지 확인하는 것이 좋다. 그리고 Windows Vista, Windows 7 이상이면 UAC를 반드시 활성화하고, 권한 상승 요청이 뜨면 예스맨이 되지 말고 잘 살펴보자. 또한 Exploit을 통해 웹 사이트 방문만으로 감염될 수 있는 경우, IE를 쓰고 있더라도 Windows 8 이상인 경우 향상된 보호 모드 옵션을 활성화하면 IE 취약점이나 플래시 취약점을 사용해도 기본적으로 낮은 권한에서 실행되므로 대부분의 랜섬웨어 동작을 차단할 수 있다. 이러한 것을 샌드박스라고 하며 물론 이 역시 사람이 만든 것이므로 우회 취약점이 있으나 현재까지 실제로 샌드박스 우회 취약점을 사용하는 Exploit Kit은 없다. 또한 크롬 취약점을 사용하는 Exploit Kit도 현재까지 없고, 크롬은 더 강력한 샌드박스가 기본 활성화되므로 사실 크롬만 사용하면 본인이 직접 다운받아 실행하는 경우를 제외하고 방문하자마자 자동으로 감염되는 경우는 제로에 가깝다.

그리고 일부 사용자들은 "의심스러운 사이트에는 들어가지 않고 불법 복제 소프트웨어를 사용하지 않으면 안전하다"라고 생각하는 경우도 종종 보이는데 복돌이를 쓰는 것은 사실 랜섬웨어 감염에 직접적으로는 관계가 없다. 그 외 일부 사용자들은 "업데이트만 꾸준히 최신으로 유지하면 안전하다" 라고 생각하는데 이는 거의 99% 의 상황에서는 맞는 말이다. 정말 가끔 일반 사용자들을 대상으로 하는 Exploit Kit에서 패치되지 않은 취약점를 이용하는 경우가 있는데,[22] 이 경우는 아무리 업데이트를 꾸준히 했다고 해도 소용이 없다. 그러나 제로데이의 특성상 일반 사용자 대상으로 사용되는 것은 정말 극히 드물기 때문에, 사실 당신이 평범한 일반인이라면 걱정할 필요는 거의 없다.[23] 따라서 소프트웨어들을 최신 버전으로 업데이트하는 것은 일단 사용자 입장에서는 가장 확실하고 간편한 예방책임을 항상 기억해야 한다.

또한 위에서도 잠깐 언급했듯이 IE10/11에서 샌드박스 옵션 활성화를 하거나 또는 Edge/Chrome 등의 브라우저만 사용해도 Exploit 으로 인한 감염률이 많이 떨어진다. 아직까지 일반 사용자들을 대상으로 샌드박스 우회 취약점을 사용한 경우는 없다는 것을 명심하자.[24] 또한 Edge 와 Chrome 취약점 역시 아직까지 하나도 사용되지 않고 있으며 모든 취약점은 IE와 Flash, Java가 대부분이며 또는 Adobe Reader/Silverlight 취약점만 일부 사용된다. 물론 Edge와 Chrome 등의 경우 IE에 비해 자동 업데이트에서도 강점을 가지기 때문에 더욱 사용이 권장된다.

XP 지원 중단이 논란이 된 이유가 바로 이 것이다. XP 자체의 취약점이 있다면 아무리 사용자가 노력을 해도 뚫릴 수 밖에 없다. 그래서 모든 시스템은 개발사에서 지속적인 보안 업데이트를 계속하여 크래커들과의 끝없는 창과 방패 싸움을 하면서 쓰는 것이다. 그런데 XP는 바로 이런 지원을 중단하겠다고 선언했으므로 더 이상 가급적이면 쓰지 말라는 것이다.[25] 그러나 사용자도 미처 몰랐던 시스템 취약점을 고쳤다는 내용의 업데이트는 계속 올라오고 있다.[26]

못 믿겠으면 당장 제어판으로 가서 윈도우즈 업데이트 이력을 한번 보자. 업데이트를 켜놨다면 엄청난 수의 목록이 뜨는데 몇 개 눌러보면 '관리자 권한을 취득할 수 있었던 취약점 해결' 이런식으로 패치 내역이 나와 있다. 한마디로 그 패치가 되기 전까진 크래커가 당신의 시스템을 맘대로 조작해서 랜섬웨어를 포함한 여러 프로그램을 깔 수 있었다는 의미다. 다만 실제로 저런 취약점을 이용하려면 OS 개발사보다도 더 빨리 취약점을 찾아내야 하기 때문에 굉장한 노력이 들어가고 그런 노력을 들여서 할 수 있는 것이라고 해봤자 남의 컴퓨터를 강제로 포멧하거나 이상한 장난을 치는 정도였기 때문에 실제로 문제가 되는 일이 적었을 뿐이다. 하지만 랜섬웨어는 노력에 따르는 금전적 이득을 얻을 수 있기 때문에 사태가 커진 것이다.

Microsoft에서는 정기적으로 보안 업데이트를 제공하고 있고, 대부분은 임의 코드 실행 취약점 또는 보안 기능 우회, 권한 상승 취약점 등이 포함된 중요한 업데이트들이 많으므로 반드시 설치하자. 이러한 Microsoft 업데이트와 Flash, Java 업데이트만 꾸준히 설치해도 당신이 랜섬웨어를 보게 될 일은 없을 것이다.

특히 요즘의 랜섬웨어는 변종이 너무나 많고, 아예 매번 바이너리를 조금씩 변형해서 배포하는 경우도 있기 때문에 VM 기반 행위 분석 또는 적절한 휴리스틱에 의한 일부 탐지를 제외하면 빠른 대응이 어렵다. 물론 별도의 Exploit 공격 탐지 기능이 있는 백신의 경우 IE나 Flash 취약점이 트리거되는 과정에서 잡아내는 경우도 있으므로 이런 백신을 사용하는 것도 하나의 방법이 될 수 있다. 모 백신은 이런 기능을 통합하지 않고 아예 별도의 프로그램으로 제공하고 있으므로 참조하자. 또한 당연한 얘기지만 백신에만 의존하면 그것도 문제가 되고, 위에서 계속 언급한 대로 최신 업데이트를 항상 유지하는 것이 더 중요하다.

일부 백신에서, C, D 드라이브 등의 최상위 디렉토리에 ! 나 @ 등의 특수 문자로 시작하는 숨김 디렉토리를 생성하여, 해당 디렉토리 내의 파일이 변조되는 것을 모니터링하여 해당 접근한 프로세스를 종료하는 방식의 랜섬웨어 대응 기능을 적용하고 있다. 이 방식은 현재까지 사용되는 대부분의 랜섬웨어에 효과적이므로[27] 이런 백신을 사용하면 현재 랜섬웨어 방어에 더욱 도움이 되므로 참고하자.

부가적으로 주 백신과 안티 랜섬웨어(랜섬웨어 차단기)나 안티 익스플로잇(취약점 차단기)을 함께 이용해 보는 것도 좋다.

국내에서 만들어진 안티 랜섬웨어 제품군의 경우, CheckMAL의 AppCheck를 비롯하여 안철수연구소의 안랩 안티 랜섬웨어 툴(베타)이 있으며, 이 밖에 해외에서 만들어진 Bitdefender와 Malwarebytes의 안티 랜섬웨어 제품을 이용해 보는 것도 좋다.

안티 익스플로잇의 경우 국내 제품군은 하우리의 Virobot APT Shield 2.0과 이스트소프트의 알약 안티 익스플로잇이 있으며, 해외 제품군에는 Malwarebytes의 안티 익스플로잇 제품 등이 있다.

다만 이와 같은 차단 솔루션도 랜섬웨어가 진화할 수록 한계가 발생할 수 밖에 없으며, 충돌이나 과탐을 어느 정도 감수해야 한다.

5.3 하드웨어 / 소프트웨어적 격리

작업용 컴퓨터는 오프라인 상태로 둬서 랜섬웨어로부터 물리적으로 격리시키는 것이 가장 강력한 해결책이다.[28] 만일의 사태를 위해서 백업은 필수. 업데이트가 상당히 불편해진다는 단점이 있긴 하나[29] 상술한 동기화 서비스를 이용하면 백업 매체에 전원을 넣는 것만으로도 원본을 유지할 수 있다.

또한 외장하드 등 분리 가능한 매체에 넣었다면 반드시 물리적으로 분리할 것. 외장하드 뿐만 아니라 네트워크 드라이브 역시 오염될 가능성이 매우 높기 때문에 사용하지 않거나 필요할 경우에만 연결하는 것이 좋다.

위험하다 싶은 사이트에 굳이 들어갈 일이 생긴다면 VMware, VirtualBox 등 가상화 프로그램을 쓰는 것도 좋지만 굉장히 귀찮을 뿐더러 랜섬웨어 감염에 예고가 있는 것도 아니고, 또한 호스트 머신과 가상 머신 사이에 공유폴더를 지정해둘 경우 이 공유폴더 역시 고스란히 감염될 수 있기 때문에 여러모로 단발성이 짙은 방법이다.

5.4 읽기 전용 디스크 설정

백업된 디스크는 Diskpart 명령어를 사용하여 "읽기 전용"으로 설정할 수 있다. 디스크에 파일을 새로 쓰거나, 이동할 수 없는 마치 CD를 사용하는 것 같은 불편함이 야기되지만 파일이 위변조 되는 것은 막을 수 있다. 년단위로 나눠 정리하면서 백업을 한 폴더/파일들이라면 크게 불편하지는 않다.

보다 간편하게는 윈도우에서 "파일 및 폴더 우클릭>설정창"에서 파일을 읽기전용으로 설정하는 방법도 있는데, 랜섬웨어가 이를 해제하고 암호화 할 수 있는지 추가 바람

NAS를 사용하는 사람들은 SMB 서버를 읽기 전용으로 설정하고, 파일 업로드는 FTP로 하는 방식으로 귀찮지만 안전하게 파일을 보관한다 한다.

랜섬웨어가 창궐하다보면 SD카드나 USB 메모리처럼 쓰기방지 탭이 다시 나올 수도 있을 듯 하다. 외장하드에는 그런 거 없었지만.

5.5 문제의 보안 허점 소프트웨어 삭제

어도비 플래시를 아예 삭제해 버리는 것도 주요한 방법의 하나다. 어도비 측에서 공식적으로 플래시를 포기했다는 뉴스가 떴기에[30] 사실상 공식적인 예방책. 스마트폰의 득세로 점차 플러그인 사용을 금기시하는 분위기가 형성되고 있는지라 플래시를 걷어내고 있기도 해서 할 수 있으면 플래시 플레이어 프로그램 자체를 끄거나 삭제하는 게 낫다.[31] 또한 검증되지 않은 광고를 통해 침입할 수도 있으므로 애드블록 플러스 같은 확장 프로그램으로 대비해 두는 것도 방법이다.

그리고 아크로뱃리더, 실버라이트, 자바가 설치된 시스템에서도 보안 취약점을 이용해 감염시킬 수 있다. 플래시를 포함한 이 4가지 프로그램은 사용을 자제하거나 항상 최신 버전을 유지하는 것도 좋은 예방책 되겠다. 다만 여전히 사용되고 있는 포맷인 PDF는 엣지 브라우저나 구글 크롬에서는 자체 렌더링 엔진을 제공하니 대체할 수 있지만 기능이 아쉬운 편이다.[32] 윈도우 8은 내장 앱인 리더로 볼 수 있고, 윈도우 10도 윈도우 8의 리더를 설치해서 쓸 수 있다.

덧붙여 네이버와 Daum를 필두로 하는 국내 웹사이트들은 여전히 어도비 플래시 플레이어 설치를 요구한다. 네이버의 경우 플래시 플레이어를 끄더라도 대부분의 기능을 정상적으로 사용할 수 있으며 Daum 역시 그렇긴 하지만, 일부 기능들을 사용할 수 없게 되는 것이 문제이다. 대표적으로 네이버 지도의 거리뷰 기능이나 다음 지도의 로드뷰 기능 등이 플래시를 요구하기에 플래시 플레이어를 끄면 사용이 불가능해지며, 또한 다음 tv팟 역시 아직 HTML5에 대응하지 못 한 상황이어서 플래시 플레이어를 끄면 웹 브라우저를 통한 정상적인 시청이 불가능해져 다음 팟플레이어의 tv팟 시청 기능으로 대신해야 한다. 타 사이트들의 상황에 대해서는 확인 바람.

한편 해외 웹사이트 중에서도 유사한 문제점을 갖고 있는 경우가 존재하는데, 대표적으로 니코니코 동화의 경우 다음 tv팟과 마찬가지로 아직 HTML5에 대응하지 못 한 상황이어서 플래시 플레이어를 끄면 웹 브라우저를 통한 정상적인 시청이 불가능해진다는 문제를 가지고 있다.

5.6 크롬 또는 파이어폭스등의 확장 프로그램을 지원하는 브라우저의 사용 및 애드블록 프로그램들을 설치하기

위에서 나왔듯이 랜섬웨어는 주로 광고를 통해 감염되는 형식으로 광고를 보이지 않게 한다면 대부분은 예방된다[33] Adblock, Adguard등의 프로그램을 이용하여 광고를 차단하는 방식인데 확장프로그램이라 쉽고 간편하게 설치가 가능하다. 다만, 예전부터 인터넷 익스플로러를 사용해왔다면 어느정도 익숙해지는 시간이 걸린다. 또한 기존 Adblock는 막는 스크립트가 퍼져있으므로 Anti Adblock Killer스크립트를 적용시키거나 Adguard를 설치하는것을 추천한다.[34]

5.7 수동 대처 방법

가장 좋은 대처법은 일단 컴퓨터를 무조건 종료하는 것이다. 시작 메뉴에서 PC종료를 누르란 얘기가 아니고 말 그대로 무식하게 전원 코드를 뽑으란 얘기다. 멀티탭 스위치를 내리거나. 물론 이런 방식이 위험한 것을 모르는 바 아닐 것이나, 그런 거 따질 상황이 아니다.[35] 본체의 전원 스위치를 4초 이상 눌러 강제 종료하는 방법도 있다. 암호화가 진행된 파일은, 암호화 방법 자체의 결점을 발견하는 등의 방법을 통하여 미래에 해킹 복구법이 나올 수도 있지만, 일단은 당장엔 되돌릴 수 없다.[36] 그러기에 암호화가 진행되는 걸 조금이라도 빨리 막기 위해서 최대한 빨리 컴퓨터를 끄는 것이 중요하다. 그리고 윈도우의 자체 복구모드를 이용해서 복구모드로 들어가거나, 부팅 usb등을 통해서 복구모드에 진입하면 랜섬웨어는 활동을 할 수 없기에, (아직 윈도우 자체 복구이미지도 공격하는 랜섬웨어는 못 들어봤으나.... 혹시 이게 걱정되면 부팅usb를 통해서 복구모드를 들어가면 제일 안전하다.) 이렇게 부팅을 한 뒤, 본인이 랜섬웨어의 공격을 받았는지를 확인해 보도록 하자. 파일들이 다 정상적인 확장자를 가지고 있고, 랜섬웨어 특유의 돈 지불 안내문 등의 파일이 없다면 어느 정도는 안심을 해도 되지만, 랜섬웨어가 감염되었지만, 단지 아직 암호화를 시작하지 않았을 가능성도 있기에, 만일을 대비해서 외장하드 등에 중요한 파일을 백업하는 것이 좋다.

컴퓨터를 종료하지 않고, 뭘 어떻게든 해보려고 해도, 랜섬웨어가 파일을 암호화하는 동안 사용자가 바이러스를 지우거나 멈추는 것을 막기 위해 위에 서술한 대로 백신, 명령 프롬프트(cmd), 윈도우 제어판의 일부 기능, 레지스트리 편집기(regedit), 시스템 부팅 유틸리티(msconfig), Windows 작업 관리자(Ctrl+Alt+Del), 안전모드 부팅 등을 막는다. 그러면 사용자는 아무것도 하지 못한 채 발만 동동 구르며 암호화를 지켜보게 된다.

하지만 2015년 12월 13일 현재까지 알려진 변종들은 PC 최적화 및 관리 프로그램까지 막지는 않는다는 점을 이용해 현재 실행 중인 프로그램 중 수상한 프로그램(주로 xxxxxx.exe, x는 랜덤한 알파벳)을 강제종료시킴으로써 추가적인 암호화를 막을 수 있다. 작업관리자를 사용할 수 있다면 굳이 이럴 필요가 없지만, 작업관리자로 할 수 있는 기능을 랜섬웨어가 막기 때문에 변종(?)프로그램을 사용하여 랜섬웨어를 강제 종료시키는 것이다. Process explorer같은 외부의 작업관리자의 경우 유감스럽게도 막힌다. 하지만, 이걸 시도하는 와중에도 암호화는 계속 진행되고 있기에, 일단은 컴퓨터를 종료하고, 외부 부팅미디어를 통해서 부팅한 뒤 상태를 살펴보는 것이 좋다.

그 뒤 PC최적화 및 관리 프로그램에 같이 껴 있기 마련인 시작/실행 프로그램 관리 등등에서 수상한 프로그램을 죄다 지우고, 랜섬웨어의 주요 감염지역인 AppData\Roaming 및 기타 시스템 파일[37]을 수동으로 백신검사하거나 위에서 나타난 xxxxxx.exe 파일을 직접 삭제한다면 1차적인 바이러스 삭제에는 성공한 것이다.

이후 살아난 안전모드 및 명령 프롬프트(CMD)[38] 등을 이용하여 살아남은 자료를 옮기자. 결국 암호화된 채로 남은 자료는... 해커와 협상을 하거나 눈물을 머금고 포맷하는 수밖에 없다. 그런데 나중에 해커가 잡혀서 복호화 툴이 공개될 수도 있기 때문에 암호화된 파일을 삭제하지 않고 두는 이들도 있다. 그리고 실제로 그렇게 해서 해제한 사람들도 꽤 있다. 일단 암호화된 파일을 놓아둔다고 해서 나쁠 건 용량 잡아먹는 것밖에 없으니, 그 파일이 정말 중요하고 해커와 협상을 하기도 싫고 데이터복구 센터에 돈을 지불하기도 싫다면 암호화 파일을 삭제하지 않고 복호화 툴이 나오길 기다리는 것도 하나의 방법이다.

5.8 그 외의 피해 최소화 방법

만약 랜섬웨어 피해가 발생하게 된다면 즉시 시스템 복원이라든가 백신을 총동원시켜서 피해를 정지시켜야 한다.[39] 그 이후에는 백업을 해두도록 하자. 어차피 프로그램은 다시 깔면 그만이지 않은가? 랜섬웨어가 모든 문서를 다 스캔한 뒤에 암호화를 하는 게 아니라 순차적으로 하나하나 암호화를 진행하기 때문에 1초라도 더 빨리 정지시켜야 하며, 파티션을 새로 나눈 다음에 그 곳에 남은 파일을 옮긴 다음 포맷을 해야 한다. 포맷하고 윈도우를 새로 설치하는 작업이 끝났다면 반드시 백신 프로그램으로 스캔할 것. 그래야 추가 데미지를 막을 수 있고 내 파일도 온전하게 지킬 수 있다.[40]

온라인 게임이나 기타 잡동사니 파일 등을 C드라이브에 많이 설치해 두었다면 대처할 시간을 약간 벌 수 있긴 하다.(숫자나 알파벳 순으로 공격하므로 약간은 대처가 되긴 한다.) 물론 감염될 경우 시간 싸움이므로 즉시 대처하지 않으면 의미가 없다.

덤으로, PC방에서 랜섬웨어가 걸렸다면, 리셋 버튼 누르자.[41] 내가 처음 PC방 와서 컴퓨터 킨 상태로 다시 돌아간다. 하드디스크 보호의 경우 일반 PC의 관리자 권한을 뛰어넘는 권한을 가진 경우가 많고 노하드같은 시스템인 경우도 있어서 그리 쉽게 뚫리진 않는다.

6 종류

취소선 쳐진 경우는 범인들이 체포되는 등의 이유로 암호키가 공개된 경우.

- CrypMIC : 2016년 7월부터 기승을 부리기 시작한 CryptXXX의 카피캣.

- 시놀락커(SynoLocker) : 시놀로지 NAS에 감염되는 랜섬웨어. 구버전 DSM 사용자는 최신 DSM 사용을 권장한다.

- 나부커(=NsbLocker) : 가장 약한 형태. 복호화키를 요구하지 않기 때문에, V3를 포함한 어지간한 백신으로도 암호해제가 가능하다.

- CryptoLocker

- 크립토월(CrptoWall)=크립토디펜스 : 잘 알려진 랜섬웨어들 중에서도 큰 몸값을 요구하기로 유명하다[42]. 현재 가장 빈번하게 사용되고 있는 랜섬웨어.

- Cerber Ransomware : 2016년 들어 이 랜섬웨어의 피해가 급증하고 있다. 이 랜섬웨어에 감염되면 .txt, .mp3, .mp4등의 확장자가 암호화되고,암호화된 파일이 있는 폴더에는 # DECRYPT MY FILES #(내 파일을 복구하는 법) 이라는 텍스트 파일과 Attention. Your documents, photo, database and other import file have crypted.(뜻을 해석하면 경고. 당신의 문서,사진,데이터 그리고 다른 중요한 파일들이 암호화됐음.) 라고 반복해서 말하는 음성파일, 웹 링크 등이 추가된다. 해결 방법은 해커한테 돈을 지불하거나(돈을 지불해도 먹튀하는 경우가 많다.) 전문 복구 업체한테 연락해서 복구하는 법 밖에 없다. 복구 업체도 한 30% 정도의 낮은 복구율을 보이고 있다. 또한 변종도 생기고 있으며, 변종 중 하나는 파일의 확장자를 랜덤으로 4자리로 수정 후 암호화한다.

-

테슬라크립토(TeslaCrypt): 크립토락커와 크립토월을 조합해서 만들어진 랜섬웨어. 이건 문서파일 등 외에도 게임파일을 노린다는 점에서 개인도 주타겟으로 삼고 있고 있었다(닌텐도 세이브가 날아갔다.), 4.0까지 출몰하면서 복호화가 어려웠었으나, 2016년 5월 제작자가 범행을 중단하고 마스터키를 공개하였기 때문에 TeslaDecoder툴을 받으면 복구가 가능하다. TeslaCrypt shuts down and Releases Master Decryption Key 위와 같은 페이지의 번역본이다. 랜섬웨어침해대응센터 -

토렌트락커: 아래에 서술될 2015 랜섬웨어 사태에서 퍼진 랜섬웨어인 Crypt0l0cker의 원형이다. 이름이 이름인지라 Crypt0l0cker가 크립토락커의 변형이라고 많이 알려져 있으나, 사실 토렌트락커의 변형이다. 직접 구글에 영어로 torrentlocker라고 처 보자. 이미지를 보면, 2015년에 유행했던 Crypt0l0cker와 매우 유사함을 알 수 있다. - 버록

- KeRanger : Mac OS에서만 발생한다.

-

비트크립토 - 크리트로니(=CTBLocker)

-

코인벌트 - 폴리스랜섬

- 더티디크립토

-

마이컴고: 회사 자체가 사라졌다.하지만 다른 회사를 만들어서 같은 짓을 할지도 모른다. - ransom32(랜섬32) : 기존의 랜섬웨어는 웹과 관련된 취약점을 이용하여 감염되는 방면 이 랜섬웨어는 정상파일을 가장하여 사용자가 직접 다운로드 한 뒤 실행까지 해야 실행되는 랜섬웨어로 조금만 주의한다면 공격당할 가능성은 낮은편이다.[1] node.js 로 개발되었다.

- radamant : 확장자 rrk(변종으로 rmd). 한국어로 친절하게 안내해줄 뿐 아니라 알집 확장자인 alz까지 변환해버린다.

- Locky : 국내도 타겟으로 하는 랜섬웨어로, hwp 까지 암호화하며 Office 의 매크로를 통해 일부 기관 등에 유포되었다. 주로 스팸메일을 통하여 유포되며, 가끔씩 자신에게 쓴 메일인 척 위장하는 경우도 있으므로 주의해야 한다. 제목이 Invoice(송장), Document(문서)로 시작한다면 일단 의심해보자.

- 페트야(Petya) : 2016년 발견된 신종 랜섬웨어로 독일의 한 기업 인사팀을 타겟으로 공격한 정황이 확인되었다. 문서 파일만 암호화하는 기존 랜섬웨어들과 달리 이놈은 아예 부팅 영역까지 건드리면서 시스템 자체를 먹통으로 만들어버린다는 점에서 상당한 악질이다. 관련 기사, 피해자의 트윗., 페트야 감염 동영상 동영상에서 랜섬웨어 실행 후 레드스크린에 해골바가지가 뜨며 깜빡이므로 소름 돋을 수도....

- 증상은 아래와 같다

- 컴퓨터의 MBR 영역이 악성 로더로 바꾼뒤 강제재부팅을 시도한다. 그다음 CHKSDK를 위장한 프로그램을 실행해

- 하드디스크 내 MFT를 암호화 시킨 뒤 빨간색 해골모양이 반짝이게 한다. 이 화면에서 엔터를 누르면 금용 요구 페이지가 나온다.

- CryptXXX : 2015년에 유행했으나 2016년 4월 카스퍼스키에서 복호화툴을 내놓으면서 사태가 진정되기 시작했으나 2016년 5월부터 변종이 등장함에 따라 또다시 유행하기 시작했다. 카스퍼스키 복호화툴은 원본파일과 감염파일간에 용량이 차이가 안나는 부분을 이용해서 원본과 감염파일간의 대조를 통해 복구하는 데 변종은 용량을 200k 바이트를 추가시켜 복구툴을 무력화 시킨다. 또한 헤더파일과 뒤에 의미없는 코드를 추가시켜 복구가 더욱 힘들게 만든다. 오리지날과 변종 중 자신이 걸린 것을 확인하려면 !Recovery 메모장에 RSA4096이 적혀있다면 오리지날이고 RZA4096이면 변종이다. RSA4096에 걸렸다면 카스퍼스키에서 복호화툴을 다운받아 복호화하면 된다. RZA4096이라면 복호화툴은 없다.

위의 종류는 극히 일부분이고 매우 많은 종류가 있다.

- TorLocker : 일본에서 제작된 랜섬웨어이다. 다른 랜섬웨어와 비슷한 시스템을 채택하고 있다. 주로 일본에서만 많이 감염되는 경우가 많으며, 일본 사이트를 자주 경유하는 국내의 컴퓨터도 감염 사례가 있다. 복호화 툴은 몇가지 있지만 제대로 복구해주는 툴은 없다.

-

Hidden-Tear: github에 올라왔던 최초의 오픈소스 랜섬웨어이다! 코드 공부할때 쓰라고 만든것이다(...)헐, 이게?툴키디를 방지하기 위해 취약점이 있었다.그레도 악용되었다. 그리고 뚫렸다2016년 1월에 제작자가 서비스를 중단했다. -

eda2: 위와 동일한 재작자가 만들었고, 동일한 목적으로 만들고, github에서도 소스가 올라왔지만.. 이것은 알려진 취약점이 없었다! 결국 악용 사례가 나오자 2016년 3월에 제작자가 서비스를 중단했다. - Xrypted : RSA-4096으로 암호화된다.

- @_READ ME@ : 한 블로거 컴퓨터에 감염되어있다 자세한건 추가바람

- CERBER3 : 이거도 마찬가지 추가바람

7 모바일에서의 랜섬웨어

모바일에선 랜섬웨어가 없다고 생각하면 큰 오산이다.

위 영상은 모바일에선 랜섬웨어가 어떻게 작동하는지를 보여주는 영상이다.

영상에서 보듯, 스마트폰뿐만 아니라 연동되어있는 스마트워치에까지 감염이 된다.

영상 초반 세계지도에 남한이 삭제되어있다(!)

8 랜섬웨어 피해사례

8.1 2015년 상황

2015년 4월 21일 새벽, 클리앙의 광고 서버가 해킹되어 랜섬웨어가 배포되었다. 클리앙 랜섬웨어 사건의 전말. 우리나라 랜섬웨어의 시초격인 사건이며, 크립토락커의 한글버전 즉 랜섬웨어에도 한글화가 되어 한국을 집중적으로 노린 공격이었다. 공격은 구버전 플래시의 취약점을 이용하여 공격하는 방식이었으며, 사이트에 접속만 하는 별 거 아닌 행위로 랜섬웨어에 감염되고 파일들이 암호화되어버리는 처음 보는 광경에 나름 컴덕들이었던 클리앙 이용자들이 멘붕을 일으켰다. 이 사건으로 인해 다수 클리앙의 이용자들이 피해를 입었는데, IT 커뮤니티 특성상 정보도 얻을 겸 회사 컴퓨터로 접속하는 경우도 많아, 그 바람에 회사 중요파일들이 몽땅 암호화되는 등 피해 규모는 심각한 편이었다. 이후로 컴덕들의 플래시 및 랜섬웨어에 대한 경각심이 높아지게 되었다.

4월 22일에는 seeko, 디시인사이드의 광고서버가 해킹되어 랜섬웨어의 배포지가 되는 등, 국내 커뮤니티로 랜섬웨어 배포가 확산되면서 피해가 커질 전망이다. 특히 이번에 문제가 되는 랜섬웨어의 경우 취약점 공격이 1~2개로 한정돼 있는 것으로 보아 일종의 시범타 성격이 큰 바, 본격적으로 공격이 진행되면 지금보다도 더 큰 재앙이 도래할지도 모른다.

6월 11일 자로 다시 랜섬웨어가 기승을 부리기 시작했다.

10월 중순부터 ccc바이러스라 불리우는 랜섬웨어가 유행하기 시작했다.모든 파일의 확장자명을 cc나 ccc로 바꾼후 비트코인을 요구하는 창과 결제방법창을 띄운다고 한다.

11월 13일 드디어 CoinVault의 랜섬웨어 유포/제작자가 네덜란드 경찰에 의해 검거되었고, 현재 CoinVault 랜섬웨어의 모든 복호화 키를 넘겨 받아서 카스퍼스키에서 복구 툴을 만들어 배포중이다. 해당 홈페이지 참조 랜섬웨어 복호화 툴

복구 가능한 랜섬웨어는 CoinVault 와 Bitcryptor 두 가지이다.

12월 5일에는 일본에서 시작된걸로 보이는 통칭 'VVV' 랜섬웨어가 기승을 부리기 시작했다. 몇몇 대형 마토메 사이트를 매개로 퍼진다고 알려졌으며 이것도 위와 마찬가지로 광고를 통해 전염되고, 파일 확장자를 'vvv'로 바꾸고 암호화시키는데다 윈도우 복원포인트까지 삭제시킨다고 한다. 단 일본 웹에서는 마토메 사이트가 매개라는 점에 대해 의혹을 제기하는 견해도 적지 않다. 랜섬웨어 문제가 본격적으로 공론화되기 전인 2010년경부터 이미 VVV 랜섬웨어 자체는 존재했고, 굳이 마토메 사이트가 아니라도 해외 웹사이트나 성인 사이트의 광고를 매개로 감염되는 사례가 있었기 때문에 마토메 사이트 감염설을 마토메 안티들의 선동이라고 보는 시각도 많다.[43] 또한 주로 트위터를 중심으로 이 랜섬웨어에 대해 검증되지 않은 불확실한 정보들이 무수히 돌고 있는 형편이라 사람들을 불안하게 만들고 있다.

12월 8일, 문서 상단에서 언급했듯이 마이크로소프트에서 관련 대응 업데이트를 개시했다. 보안업데이트도 중지한다는 XP도 이번만큼은 업데이트를 지원할 만큼 긴급하게 업데이트를 단행한 건데, 문제는 이 업데이트를 설치하고 나서도 랜섬웨어에 감염되는 사례가 있어 아직은 조심해야 할 단계다.

바이러스 제로 시즌 2 카페 2013년에 올라온 게시글인데 VVV랜섬웨어도 이 게시글에 작성된 방법으로 치료할 수 있다.

8.2 2016년 상황

1월 10일경에 TeslaCrypt 2.2 (.vvv, .ccc확장자) 복호화 툴이 GitHub에 풀렸다. [2]

한글 사용법은 랜섬웨어침해대응센터에서 참조하도록하자. 사이트

시도해본 결과 본 방법으로 TeslaCrypt 2.2 외에도 같은 확장자로 변경되는 CryptoWall 3.0의 복호화도 가능하다.

2월 말에는 확장자를 .mp3(음악파일)로 바꾸는 랜섬웨어가 기승을 부리기 시작했다.

3월 ~ 4월 현재 천리안 메일 계정들이 털렸는지 천리안 메일계정으로 랜섬웨어가 심어진 스팸 메일이 무차별적으로 살포되고 있다. 특히 메일중에는 사용자 자신이 자신에게 보낸 메일인 것 처럼 위장하는 메일도 있으므로 자신에게 메일쓰기 기능을 쓴 적이 없다면 호기심에라도 열어보는 일이 없도록 하자. 천리안 뿐만 아니라 네이버 메일에서도 이 현상이 자주 나타나고 있으니 주의하도록 하자. (그래도 네이버는 첨부파일 다운 전 악성코드가 포함되어있다고 경고라도 해준다) 그리고 대부분 자기 자신에게 보낸 것처럼 위장하는 메일에 있는 랜섬웨어의 종류는 Locky라고 한다. Invoice(송장) 등으로 시작하는 제목이라면 무조건 의심하자.

5월 21일 카스퍼스키에서 제공하는 복호화 툴로도 해결이 안되는 랜섬웨어가 발견되었다. 트위터에 의하면 현재 새로운 버전에 대한 연구도 진행 중이라고 한다.

5월 22일 12:02분 경 오늘의 유머 광고에 랜섬웨어가 침투하였다.

6월 2일 컬쳐랜드에 접속한 후 랜섬웨어에 감염됐다는 글이 올라왔다. 뽐뿌 링크, 아카이브. 다른 피해자가 있는지 알아본 후 추가 바람

추가 피해자는 없는것으로 보인다. 해당 랜섬웨어 감염 피해자가 컬쳐랜드 공식홈페이지를 방문하였다가 감염된것이 아닌 뽐뿌에서 이벤트 링크를 통해서 컬쳐랜드에 들어갔다고 한다. 뽐뿌에서 랜섬웨어를 걸렸을 가능성이 크다. 현재 뽐뿌 광고창을 통해 랜섬웨어가 발견되었다고 한다.

6월 5일 Diep.io 에서 랜섬웨어에 감염된 사례가 발견되었다.

6월 5일 오전 중에 .crypz형식의 랜섬웨어가 새로 발견되었다. 국외와 국내에서 동시다발적으로 보고가 되고있어 주의가 필요하다. 해당 바이러스의 경우 CryptXXX 3.0의 변종으로 추측되며 CryptXXX 3.0계열의 경우 급조해 만든 변형이라는 거. 결제 시스템도 엉망이라 입금을 해도 해커가 입금여부를 확인 못하고 심지어 해커의 복원툴마저 고장 나는 것으로 추측되어 돈을 지불한다 하더라도 복원될 가능성이 거의 없다고 알려졌다. 그리고 이 와중에 .cryp1형식의 랜섬웨어가 추가로 발견되었다.

6월 7일 뽐뿌 광고에 랜섬웨어가 침투한 것이 발견되었다. #, # 3일부터 진행 중이었다고 한다.

7월 14일 3dp Chip 다운로드 사이트 광고에 랜섬웨어 감염이 의심된다는 제보1 제보2가 있었다. 현재는 문제가 수정된 상태이다. 실제로 피해를 본 사람도 있다고 한다. 자세한 내용 추가 바람

7월 20일 윈도우 바로가기 파일(.lnk) 형태의 랜섬웨어가 발견되었다. 이번에 발견된 바로가기 파일은 악성 자바스크립트 파일을 생성 및 실행하는 코드가 삽입돼 있어 사용자 모르게 랜섬웨어를 감염시키며, 해당 랜섬웨어는 사용자 PC의 사진 및 그림 파일, 각종 오피스 문서 등을 암호화하여 몸값을 요구한다. 암호화된 파일은 확장자 뒤에 ‘.vault’가 추가되며 더 이상 파일을 사용할 수 없게 된다고 한다.

8월 23일 현재 포켓몬GO의 인기를 악용한 랜섬웨어가 등장하였다...

앱체크 백신을 이용할 경우 방어가 가능한 걸로 보인다. #

9월 25일 현재 Locky계열의 다른 변종 *.odin 확장자가 발견되었다 아직 보안업체에서도 방패가 없다.

10월 14일, 나무라이브에서 랜섬웨어가 유포되었고, 확인된 감염된 유저가 1명 발생했다. 유포된 랜섬웨어는 테슬라크립토[44]이며 추천조작 프로그램이라는 이름을 달고 url을 첨부해 유포되었다. 그리고 10월 16일에도 유포되었다. 이 때는 대놓고 .exe 파일로 링크를 걸어서 다행히도 백신이 대부분 차단했다. 어쨌거나 이런 유형의 url은 클릭도 하면 안 된다. 그리고 랜섬웨어를 목격했다면 즉각 신고해야 한다.

10월 18일, 또 다시 나무라이브에서 랜섬웨어가 유포되었고, 감염된 사용자가 발생하였다. 이번엔 지난번 유포된 '테슬라크립토'가 아닌 '크립토 월'로, 이건 아예 공개 키가 없는 상태이다.- ↑ 기본적으로 악성코드이긴 하지만, 컴퓨터사용사기죄는 컴퓨터 등 정보처리장치에 허위의 정보 또는 부정한 명령을 입력하거나 권한 없이 정보를 입력·변경하여 정보처리를 하게 함으로써 재산상의 이익을 취득하는 범죄인데, 컴퓨터사용사기죄가 더 형이 무겁기 때문에 이 쪽으로 처벌된다. (악성코드에는 이를 통해 재산상 이익을 취득할 것은 요하지 않는다.) 또한 앞의 '허위의 정보 또는 부정한 명령을 입력하거나 권한 없이 정보를 입력·변경하여 정보처리'라는 것 때문에 전기통신금융사기와도 구별된다. (전기통신금융사기는 상대방의 컴퓨터를 해킹할 것을 요하지는 않는다. 단, 해킹하여 개인정보를 캐냈다면 여기에 해당한다).

- ↑ Expert tips to avoid falling victim to ransomware - Jeffrey Esposito(Kaspersky Lab Daily)

- ↑ 勒索는 '강탈하다', 软件은 '소프트웨어'를 뜻한다.

- ↑ 영어 Ransomware의 발음을 그대로 옮겼다.

- ↑ 또한 추적을 방지하기 위해 비트코인으로 결제를 요구한다고 한다.

- ↑ 이렇게 모인 피해 금액이 테러 범죄에 사용된다는 분석도 존재한다. 그리고 실제로 이렇게 벌어들인 돈을 가난한 사람한테 나누어 줄 일은 거의 없고, 자신의 이익을 위해 사용한다고 봐야한다.

- ↑ 명령 프롬프트가 열리지 않기 때문에, 도스 기반으로 우회해서 파일을 복사한다든지 별도의 도스 기반 비상용 백신을 돌리는 게 불가능해진다. mzk도 여기서부터는 무용지물.

- ↑ 즉, 디렉토리 암호화가 완료되기 전까지는 생성하지 않는단 소리다. 어디까지 랜섬웨어 피해를 받았는지 확인할 수 있는 부분.

- ↑ 일부 랜섬웨어는 감염되지는 않고 홈페이지만 열리는 경우가 있다.

- ↑ 멀웨어바이트에서 나온 카멜레온이라는 필수 프로그램(예를 들어 윈도우 탐색기, IE 등)으로 위장한 백신을 최후의 저항방법으로 사용할 수 있지만, 안전모드가 전혀 통하지 않고. 일단 업데이트는 문제 없이 되었다. 테슬라크립토(확장자 .VVV)의 경우는 치료도 잘 됐다. 다른 랜섬웨어의 경우는 추가바람. 그리고 이런게 워낙 변형된 종류가 많아서 정말로 잡힐지, 혹은 잡더라도 치료가 제대로 될 지는 알 수 없다.

- ↑ 랜섬웨어 종류에 따라 안전 모드로 진입이 되지 않는 경우가 있음

- ↑ Master Boot Record의 약자로, 하드디스크의 맨 앞에 기록되어 있는 시스템 기동용 영역.

- ↑ 참고

- ↑ 배터리 일체형 제품의 경우 전원 버튼을 꾹 누르면 꺼진다.

- ↑ 명령 프롬포트(cmd) 미동작 시, 마우스 오른쪽 클릭 -> '새로 만들기' -> '바로가기' 버튼을 클릭한 후, '항목 위치 입력' 란에 아래 명령어를 입력 후 '다음' 버튼을 클릭해 이름을 지정하고 '마침' 버튼을 클릭한다. 마지막으로 바탕화면에 바로가기 아이콘이 생겼다면 아이콘을 더블 클릭하여 실행하고 2.2.1. 부터 진행한다.

- ↑ 안전 모드(네트워킹 사용) 사용

- ↑ Ransomware Information File Remover의 약자이며, 바이러스 제로 시즌 2라는 보안 카페의 매니저가 제작하고 있는 랜섬웨어 결제 안내 파일 제거 도구. 자세한 사항은 바이러스 제로 시즌 2 문서 참고.

- ↑ 암호화 과정에서 시스템이 강제 종료되어 파일이 손상된 파일이나, 한국에서만 주로 사용하는 한컴오피스 문서 등이 포함된다.

- ↑ 컴퓨터로 중요한 파일을 다루는 사람에게는 필수다. 자택근무자나 프리랜서라면 가급적이면 업무용 PC와 개인용 PC를 분리하는 것이 랜섬웨어와 더불어 여러가지 악성코드, 바이러스 등에 대비할 수 있어 매우 바람직하고, 그렇지 않더라도 중요한 추억이나 자료들은 따로 백업하는 것이 좋다. 말이 보관용 PC지 NAS정도로 생각하면 편하다. 기껏해야 하드디스크 비용 합쳐서 20만원 전후면 훌륭한 개인용 백업 서버가 탄생하는 것이다. 물론 NAS처럼 네트워크상으로 직접연결해서 대충 사용하면 감염확률이 올라가기 때문에, 가급적이면 로그인 시스템을 잘 갖춰두고 항상 켜두기보다는 외출시나 백업할 때만 켜두는 편이 랜섬웨어로부터 안전하다.

- ↑ 일반적으로 범죄자들과 거래를 하면 그걸 약점잡아 더 뜯어내려 드는 경우가 흔하다. 애초에 신뢰할 수 없다는 것.

- ↑ C드라이브에 랜섬웨어 미끼 파일을 숨겨놓은 후 랜섬웨어에 감염되면 미끼 파일을 암호화하는 등의 파괴적 행동을 하는 숙주파일(특히 신종 랜섬웨어)을 탐지, 제거하는 방법.

- ↑ Angler 라는 Exploit Kit에서 과거 플래시 제로데이를 사용한 적이 있고 그 외 아주 극히 일부에서 이런 일이 있었다. 그러나 이는 굉장히 드문 케이스이다.

- ↑ 과거 Operation Aurora나 Sandworm 등의 사례에서 제로데이 공격이 행해졌으나 이는 언제까지나 국가 기관/기업 대상의 공격이었다. 물론 Stuxnet도 마찬가지이다.

- ↑ 샌드박스가 활성화된 경우 Flash 같은 컨트롤도 샌드박스 내에서 실행되기 때문에 비교적 안전하다.

- ↑ 가령 좋은 예로 현재 거의 모든 Exploit Kit들이 사용하고 있는 CVE-2014-6332 취약점은 XP에서 패치가 되지 않았다. 다만 지원 종료 후 1달도 채 지나지 않아서 발견된 CVE-2014-1776의 경우 Microsoft에서 긴급한 것으로 판단하여 예외적으로 패치를 제공한 적은 있다.

- ↑ 참고로 XP는 지원중단을 선언하며 더 이상 보안 업데이트가 되지 않아야 하지만 가끔씩은 업데이트가 이뤄진다. 아마 XP 뿐만 아니라 윈도우 시리즈 전반에 공통으로 적용되는 취약점 패치는 계속되는 것으로 추정된다.

아니면 그냥 츤데레거나취소선이 그어져 있긴 하지만 진짜 사실일 가능성도 있다. 취약점으로 인한 문제 발생시 법적 책임을 회피하기 위해서 더 이상 지원 안 한다고 선언만 해놓고 계속 지원해주는 것일 확률이 있다. 물론 그렇다고 XP를 마음껏 써도 된다는 의미는 아니다. - ↑ 파일 검색시에는 결국 Windows API를 사용할 수 밖에 없는데, FindFirstFile/FindNextFile 류의 API는 기본적으로 파일/디렉토리명을 아스키 순서로 갖다주기 때문에 이런 대응 방식이 통할 수 있다.

- ↑ 예를 들어서 lan선을 빼거나 와이파이 등을 끄는것

- ↑ 업데이트 파일을 체크하고 별도의 저장 장치에 넣고 해당 컴퓨터에 꽂아 설치하는 과정을 수동으로 해야 한다.

- ↑ 플래시 사용 중단 권고 관련 뉴스 기사 참고.

- ↑ 파폭은 기본설정이 꺼짐이고, 크롬과 익플만 해당. 윈도우 8 이후 IE나 크롬은 플래시가 내장되어 있어 삭제는 못 하지만 끄는 건 가능하다.

- ↑ 파이어폭스가 대안이 될 수 있다. 완벽하진 않더라도 엣지나 크롬보다 훨씬 강력한 기능을 제공하기 때문.

- ↑ 다만 이메일같이 다른 수단으로 들어오는 경우도 있으므로 위의 안티바이러스 프로그램도 설치하는것이 좋다

- ↑ Adguard는 fuckadblock 스크립트가 있는 마루마루도 뚫는다

- ↑ 잘 설계된 랜섬웨어는 이런 소프트웨어적 종료 이벤트를 무시하게 만들어진다.

- ↑ 여담으로, 미래에 정말로 양자컴퓨터가 상용화되어 RSA가 뚫리더라도 이는 공개키 중 하나인 n을 소인수분해해야 가능한데, 랜섬웨어는 공개키를 암호화에 다 사용하고 나면 로컬에 별도로 저장하지 않으므로 사실 양자컴퓨터가 있어도 복호화는 불가능하다.

- ↑ 변종에 따라 바이러스 파일 이름 및 위치는 다를 수 있다.

- ↑ 일단 지워진 시스템 복원 파일은 살아나지 않는다.

- ↑ 물론 현대의 랜섬웨어는 그것들을 전부 무력화시키려고 하니 많이 힘들 것이다.

- ↑ 드라이브를 나눌 경우 동시에 공격받는다.

- ↑ 재부팅 시 설치 프로그램 전부 초기화가 아닌 PC방의 경우 그저 묵념.

- ↑ 적어도 500 US달러를 요구한다. 그리고 이는 크립토월을 일정부분 이은 테슬라크립토도 마찬가지.

- ↑ 애초에 마토메 사이트에 들어갔다가 감염되었다는 정보의 소스 자체도 어느 트위터 유저의 트윗뿐이었고 그 외에는 사례가 나오지 않았다.

- ↑ 전술했듯이 현재는 암호키가 공개되었다.